ATTC Control Flow Integrity はバッファオーバーフロー攻撃の要件である、リターンアドレスやジャンプアドレスの書き換えを検知し無力化します。そのため未知の攻撃やパッチ適用・アップデートより前に攻撃を受けたとしても、 ATTC ControlFlow Integrity はこれらの攻撃を防ぎます。

根本対策のため、未知の攻撃やゼロデイ攻撃にも対応

バッファオーバーフロー攻撃は実行プロセスのバッファを溢れさせることで、バッファに記憶しているプロセスの制御情報を自在に書き換える攻撃です。 制御情報を書き換えられたプロセスは攻撃者の意図通りの動作をします。問題の根本はバッファに制御情報を記憶していることにあります。しかしこの記憶の仕組みはプログラム(プロセス)実行の根本要件です。そのため今まで問題の修正が困難と思われていました。

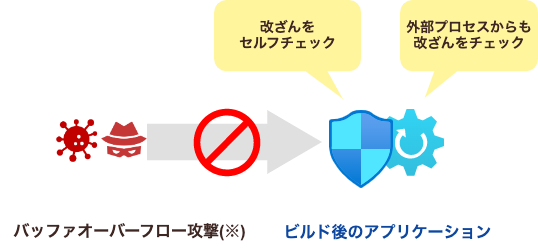

ATTC Control Flow Integrity は制御情報が書き換えられたことを確実にチェックすることで、攻撃を無力化することに成功しました。実行ファイルに制御情報の書き換えを検知するしくみを差し込みます。また監視プロセスにも、実行ファイルのプロセスにおける制御情報の書き換えをチェックさせます。

この両者のチェックによって、バッファオーバーフローによる制御情報の書き換えは無意味なものとなります。新たなバッファオーバーフローの手法が登場したとしても、この攻撃が意味を持つことはありません。

制御情報は改ざんされている前提で全てチェック

ATTC Control Flow Integtiry が差し込んだ対策コードは、プログラム(プロセス)が制御情報を使用する全てのタイミングで制御情報の書き換え有無をチェックします。また監視プロセスも同じく、制御情報が使用される全てのタイミングで、制御情報の書き換え有無をチェックします。バッファオーバーフロー攻撃が付け入るすきはありません。

根本対策の他にも様々な利点があります。お気軽にお問い合わせください。